- WinRAR-fout CVE-2025-8088 uitgebuit door door de staat gesponsorde en criminele groepen

- Aanvallers gebruiken de ADS-functie om malware via kwaadaardige archieven te implementeren

- Gebruikers worden aangemoedigd om ter bescherming te updaten naar WinRAR 7.13 of hoger

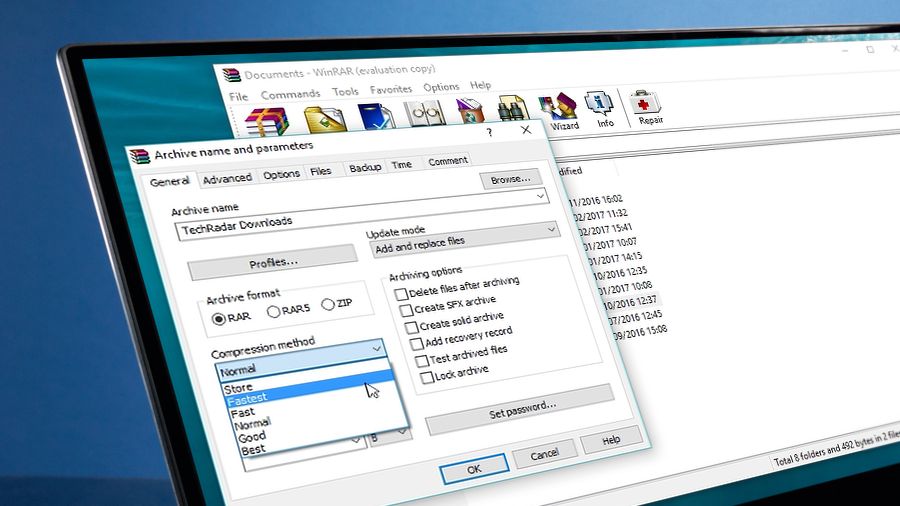

Het iconische Windows-archiveringshulpmiddel WinRAR bevat een zeer ernstige kwetsbaarheid waardoor bedreigingsactoren willekeurige code kunnen uitvoeren op gecompromitteerde eindpunten – en beveiligingsonderzoekers zeggen nu dat de fout wordt uitgebuit door talloze hackcollectieven, zowel door de staat gesponsord als anderszins.

De bug in kwestie wordt beschreven als een path traversal bug die van invloed is op versie 7.12 en eerder. Het wordt bijgehouden als CVE-2025-8088 en kreeg een ernstscore van 8,4/10 (hoog).

Om uw pand te beveiligen en aanvallen van hackers te voorkomen, adviseren beveiligingsexperts om het programma te updaten naar versie 7.13 of hoger.

Misbruikt als een nuldag

Nu, Piepende computer zegt dat verschillende beveiligingsdiensten hebben gewaarschuwd dat verschillende hackcollectieven deze fout in hun aanvallen zouden gebruiken.

Onder hen bevindt zich RomCom, een aan Rusland verbonden groep, die het gebruikte om NESTPACKER in te zetten tegen Oekraïense militaire eenheden. Andere opmerkelijke vermeldingen zijn onder meer APT44 en Turla (ook gebruikt tegen het Oekraïense leger), Carpathian en verschillende door de Chinese staat gesponsorde actoren die het zouden hebben gebruikt om het GIF te laten vallen. malware.

Googlen’s Threat Intelligence Group (GTIG), de cyberbeveiliging arm die voornamelijk door de staat gesponsorde aanvallers volgt, zei dat de eerste tekenen van misbruik medio juli 2025 werden waargenomen. Sindsdien gebruikten hackers de Alternate Data Streams (ADS) -functie van WinRAR om malware naar willekeurige locaties op doelapparaten te schrijven.

“Hoewel de gebruiker doorgaans een lokdocument, zoals een pdf, in het archief ziet, zijn er ook kwaadaardige ADS-items, waarvan sommige een verborgen lading bevatten, terwijl andere dummygegevens zijn”, aldus Google.

Wanneer het slachtoffer het archief opent, extraheert het programma de ADS-payload met behulp van directory traversal, legde het uit.

Naast de natiestaten maakten ook financieel gemotiveerde groepen misbruik van deze fout door deze te gebruiken om informatiestelers zoals XWorm of AsyncRAT te laten vallen.

WinRAR staat geen automatische updates toe, maar u hoeft het programma niet te verwijderen voordat u de nieuwe versie uitvoert. Het wordt eenvoudigweg over het bestaande geïnstalleerd.

De beste antivirus voor elk budget

Volg TechRadar op Google Nieuws En voeg ons toe als voorkeursbron om ons deskundig nieuws, recensies en meningen in uw feeds te krijgen. Klik dan zeker op de knop Volgen!

En jij kunt dat natuurlijk ook Volg TechRadar op TikTok voor nieuws, recensies, video-unboxings en ontvang regelmatig updates van ons WhatsAppen Ook.