Je hebt waarschijnlijk wel eens gehoord van vibe-coding, en misschien heb je zelf ook wel eens een of twee experimenten gedaan, waarbij je Claude of een ander hebt aangeschaft. AI hulpmiddel om een eenvoudige website of een interactief spel te maken. Mede-oprichter van OpenAI Andrej Karpathy bedacht de uitdrukking met a tweeten in februari 2025. In de eenvoudigste bewoordingen houdt vibe-codering in dat je een AI programmeer wat je wilt bereiken en laat de AI de code maken. Het maakt gebruik van natuurlijke taal die door de gebruiker wordt aangeleverd om de software te genereren.

Vibe-codering is een werkelijk revolutionaire democratisering van softwareontwikkeling. Het stelt iedereen met een computer en een beetje fantasie in staat software te bedenken die, althans op het eerste gezicht, lijkt te doen wat je ervan vraagt.

En daarin schuilt de kneep. Iedereen in een bedrijf kan potentieel software implementeren binnen de cyberbeveiligingsperimeter van een bedrijf, zonder enige kennis te belasten van hoe software werkt en waarvoor deze mogelijk is ontworpen om buiten uw slimme prompt om te doen.

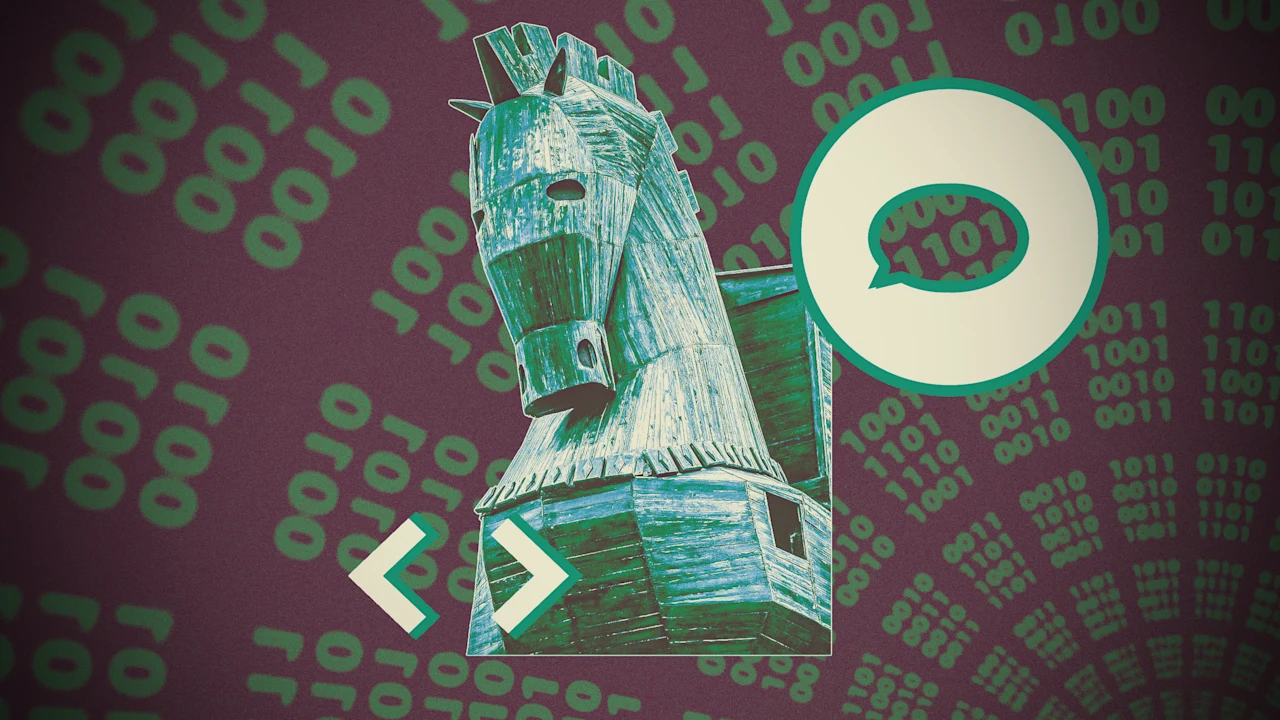

Als de code die een medewerker tevoorschijn tovert algoritmisch is afgeleid van gecontroleerde, openbaar beschikbare bronnen, heeft u geluk. Maar het fundamentele gevaar van door AI gegenereerde code is juist dat je geen idee hebt waar het vandaan komt, wat de bronnen waren, of hoe ze verzameld zijn. Was de bron een promovendus aan een topuniversiteit, een kelderhacker, een door de staat gesponsorde cyberterrorist? Al het bovenstaande?

Het AI-programma dat je gebruikt weet het of het maakt het niet uit: het voert loyaal zijn verblindend snelle en verblindend onwetende missie voor het matchen van patronen uit.

Opent de deur naar een ramp

Dat geweldige programma dat u zojuist hebt gemaakt zonder ooit een regel code te hebben leren schrijven, kan spyware, virussen of malware van wereldklasse bevatten die de bedrijfseigen gegevens of zogenaamde S-gegevens van een bedrijf kunnen extraheren (dat wil zeggen exfiltreren).QL-injecties die grote schade kunnen aanrichten aan uw databases. Het mooie vanuit het perspectief van de slechte acteur is dat ze geen achterdeur nodig hebben: de zalig onwetende medewerker die de mysteriecode importeerde, gooide gewoon de voordeuren wijd open.

Maar wacht, er is meer.

De stemmingscode die uw medewerker op magische wijze heeft gegenereerd met zijn nieuwe AI-collega kan ook in strijd zijn met het auteursrecht of het octrooirecht. Hoe schat u de waarschijnlijkheid in dat een typische niet-technische medewerker dit ontdekt? Deze kansen zijn waarschijnlijk een getal dat de nul nadert. Door AI gegenereerde IE-aansprakelijkheid kan het procesprofiel van uw bedrijf radicaal veranderen.

Wanneer u code genereert via een LLM, zoals elke code die mensen ontwikkelen, zal deze bugs bevatten. Maar in tegenstelling tot door de mens gemaakte code begrijpt niemand van het personeel volledig hoe deze in elkaar is gezet. Dat omvat ook de vraag of het structureel gezond is, of het samenhangend is, en waar de kwetsbaarheden zich kunnen bevinden. Het oplossen van dit probleem lijkt op dit moment geen hoge prioriteit te hebben verdomde torpedo’s, volle snelheid vooruit mentaliteit in het huidige, door AI geobsedeerde moment.

Dus wat kunnen organisatieleiders doen om dit risico te beheersen en potentiële rampen te beperken? Het gevaar begrijpen is de eerste stap. Overweeg de volgende stappen te ondernemen.

Het is een kwestie op C-niveau, dus behandel het als zodanig

AI-beveiliging is niet in de eerste plaats een IT-probleem: het is een ondernemingsbrede strategische kwestie voor het senior management. Gezien de interacties met AI op het gebied van financiën, HR, juridische zaken, verkoop en marketingontwerp, engineering en de technische aspecten van AI-interactie zijn slechts het startpunt. AI-beveiliging moet worden behandeld als een zakelijke kwestie. Het kan niet zomaar worden gedelegeerd aan IT, zoals de standaardprocedure bij cyberbeveiliging.

Bouw veiligheid in uw proces

Wacht niet met reageren achteraf. Als het om AI-risico’s gaat, is de oude aanpak om beleid te creëren en werknemers dit te laten erkennen niet voldoende. Risicomonitoring en -beperking zou onderdeel moeten zijn van de technische processen zelf, en geen afzonderlijk statisch beleid moeten zijn waarvan je hoopt dat het gevolgd zal worden terwijl het digitaal stof ergens in een virtuele map verzamelt. Er zijn nieuwe softwareprogramma’s die zijn ontworpen om dit soort risico’s te signaleren, beoordelen, kwantificeren en aanpakken voordat ze uitmonden in een crisis. Overweeg om ze vroeg of laat in te voeren om ervoor te zorgen dat uw beveiliging gelijke tred houdt met de AI-implementatie.

Eis verantwoordelijkheid van aanbieders

Vraag uw leveranciers expliciet te beschrijven hoe AI in hun applicaties is geïntegreerd, wat de risico’s zijn en hoe deze in realtime (seconden of minuten, niet kwartalen) kunnen worden beoordeeld en aangepakt terwijl ze zich in de applicatie zelf voordoen. Dit is hard op weg een nieuwe vereiste te worden die veel verder gaat dan de standaard check-the-box-beveiligingsvragenlijst.

Raadpleeg de deskundigen

Er is een nieuwe industrie ontstaan die tot doel heeft de kloof te dichten tussen de explosie van AI-gebruik in organisaties op alle niveaus en het gebrek aan responsprotocollen voor de grotendeels ongeïdentificeerde risico’s die in hetzelfde razend tempo ontstaan. Het is de moeite waard om advies in te winnen bij deskundigen.

Het vermogen van AI om niet-technische werkers code te laten maken, is werkelijk revolutionair. Maar zoals de geschiedenis leert, kunnen revoluties verschillende kanten op gaan. Het is van cruciaal belang om u bewust te zijn van de nieuwe risico’s die aan deze nieuwe kansen zijn verbonden en deze te beheersen. Vibes kan je alleen tot nu toe brengen.